Web de Ofertas de empleo

Enlace Invitación a Telegram

Cortar la financiación de las organizaciones criminales, como son las bandas juveniles, es clave para poder debilitarlas. Por segunda vez en menos de un año la Policía ha golpeado el flanco económico de una de ellas, en esta ocasión los Trinitarios , que se dedicaban al fraude bancario para obtener dinero para financiar sus actividades delictivas, pagar la manutención de sus presos y a sus abogados, comprar armas, incluidas de fuego, y también estupefacientes.

En la explotación de la operación, el 28 de marzo, hubo 40 detenidos y 13 registros , 11 en Madrid y uno en Guadalajara y Sevilla. En junio pasado la Policía ya había atacado la red de financiación de la otra gran banda juvenil que opera en España, los DDP, que igualmente se financiaba con estafas bancarias.

Pero hay una evolución: en la operación del verano los pandilleros actuaban como ‘mulas’ ; es decir, ayudaban a monetizar los beneficios del delito que cometían otros a cambio de una comisión.

Esta vez, los Trinitarios eran los que perpetraban las estafas, y además la Policía ha descubierto por primera vez su ‘caja común’, a la que se destinaba parte del dinero obtenido.

Hay más elementos relevantes en esta investigación, realizada como la primera por un equipo conjunto de la Unidad Central de Ciberdelincuencia de la Comisaría General de Policía Judicial y de la Brigada de Información de la Jefatura Superior de Madrid.

Por ejemplo, se han detectado dos cuentas en Suiza sospechosas de estar relacionada con los Trinitarios y además parte del dinero se ha destinado a comprar casas en República Dominicana, de donde procede esta banda juvenil.

Además, alguno de sus líderes operaban con herramientas informáticas para implementar técnicas de ‘phishing’ sobre una entidad dedicada a dar créditos al consumo.

Los líderes de los Trinitarios investigados habían entrado en contacto con dos hacker a través de la ‘dark web’.

Ofrecían un ‘panel’ –software específico para cometer las estafas y un listado de mil clientes de la entidad financiera afectada– a cambio de entre 500 y 800 euros por el programa , y entre 400 y 500 por la segunda parte de la oferta.

Los precios varían en función de que el software sea más fácil de utilizar para alguien sin conocimientos específicos previos y más precisos los datos de las víctimas potenciales, pero en todo caso no se trata de una inversión demasiado alta para los beneficios que reporta. elecciones_correo_0679 La campaña en 5 minutos

Con el software adquirido los jefes de la banda monitorizaban en tiempo real los datos bancarios privados a los que la víctima, tras clicar en el enlace malicioso previamente recibido vía SMS, les había dado acceso de forma involuntaria.

Problema de seguridad Al pinchar en el enlace, el perjudicado introducía sus credenciales en la página fraudulenta, que simulaba ser la de la entidad financiera de la que eran clientes. Estos SMS eran enviados de forma masiva a listados de personas que trabajaban con esa financiera.

El señuelo era un supuesto problema de seguridad en su cuenta que podrían solucionar a través del enlace fraudulento que le enviaban. En ese mismo momento, los cibercriminales monitorizaban con su programa las credenciales de acceso.

Llegados a este punto, se introducían en el portal ‘online’ de la financiera con las credenciales de la víctima y solicitaban préstamos de concesión inmediata, así como vinculaban las tarjetas del afectado al ‘wallet’ (monedero virtual) del que disponen sus teléfonos, de una marca concreta.

700.000 euros Beneficios Los Trinitarios habían conseguido esa cantidad solo en los cinco meses que ha durado la investigación, pero la Policía cree que la cifra aumentará a medida que avancen las pesquisas Una vez tenían las tarjetas de terceros vinculadas compraban cupones de criptodivisas que eran canjeados en la ‘wallet’ de uno de los trinitarios que controlaba esa cartera virtual como ‘caja común’ de la organización.

Igualmente contaban con una extensa red de ‘mulas’ que utilizaban para abrir cuentas, recibir dinero de las transferencias bancarias de los criminales y sacarlo luego de cajeros automáticos.

Otro de los sistemas para monetizar el contenido de las tarjetas bajo su control era la contratación de Terminales de Punto de Venta (TPV) a nombre de empresas ficticias de comercios online de productos de cosmética que ellos mismos creaban, en los que se hacían compras falsas.

Control del ‘suprema’ La caja común descubierta se nutría de parte de los beneficios del delito –la otra parte cada uno la utilizaba según sus interes, ya fueran fiestas o inversiones fuera de España– y también de las cuotas que se imponen a cada afiliado al ‘coro’ (célula organizativa básica de los Trinitarios, con estructura y jerarquía propia) en función de si es menor, trabaja u otras variables.

En este caso la caja estaba controlada por el ‘suprema’ (jefe) del ‘coro’ de Orcasitas y el ‘guerrero’ (su segundo, que planifica y controla las actividades), pero también hacían aportaciones a ella otros ‘coros’ como el de Vallecas, Almendrales y Alcorcón . 98 Víctimas Esa es la cifra de víctimas detectadas hasta ahora por la Policía, que de media habrían sufrido una estafa de 20.000 euros

Dentro de los Trinitarios cada ‘coro’ es autónomo , por lo que es llamativo que individuos de otros grupos también hicieran aportaciones a la caja común, lo que demuestra una cierta coordinación entre ellos, siquiera incipiente u ocasional.

No obstante, a lo largo de la investigación la Policía ya detectó que el 27 de febrero, día de la Dominicalidad (fiesta de la independencia de la República Dominicana que la banda ha adoptado como propia) varios ‘coros’ coincidieron en las celebraciones en Madrid.

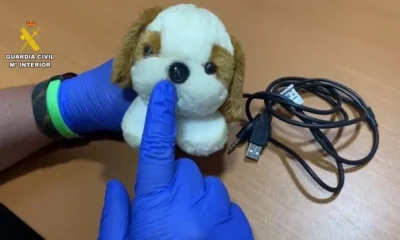

Entre los cuarenta arrestados están, además del ‘suprema’, el ‘guerrero’ y 15 pandilleros más, también los dos hacker. Se ha intervenido material informático, munición, 5.000 euros , listados de más de 300.000 víctimas potenciales , 53 tarjetas bancarias a nombre de las víctimas y literatura relacionada con la estructura de los Trinitarios.

Noticias4 días ago

Noticias4 días ago

Noticias1 semana ago

Noticias1 semana ago

Noticias2 días ago

Noticias2 días ago

Noticias5 días ago

Noticias5 días ago

Noticias1 semana ago

Noticias1 semana ago

Noticias1 semana ago

Noticias1 semana ago

Noticias4 días ago

Noticias4 días ago

Noticias1 semana ago

Noticias1 semana ago